انواع مختلف بدافزار به روشهای متفاوتی عمل میکنند. تفاوت بین کرم، تروجان و ویروس را در ادامه توضیح داده ایم.

بدافزار مخفف نرم افزار مخرب است، انواع برنامه هایی که امنیت و حریم خصوصی را تهدید می کنند. بدافزارهای رایج شناخته شده شامل ویروس های کامپیوتری، کرم ها و تروجان ها هستند.

ممکن است «ویروس» را به عنوان یک اصطلاح عمومی ببینید، زیرا بسیاری از برنامههای مخرب ویژگیهای چند نوع بدافزار را ترکیب میکنند. با این حال، هر نوع بدافزار رفتار منحصربهفردی دارد و سطح تهدیدی که برای امنیت دادهها و حریم خصوصی کاربر ایجاد میکند، متفاوت است. پس چگونه می توانید آنها را از هم جدا کنید؟

ویروس ها فایل های دیگر را آلوده می کنند

مشابه ویروس های بیولوژیکی، مانند آبله مرغان، این نوع بدافزار فایل ها را در سراسر رایانه شما آلوده می کند. تقریباً به محض اینکه دستگاه شما آلوده می شود علائم را مشاهده می کنید. ممکن است متوجه کاهش سرعت لپتاپ خود شوید یا فایلهایی با نامهای پسوندی حذف شوند. گاهی اوقات، ممکن است برنامههای ناآشنا را روی دستگاه خود نصب کنید یا فایلهای کوچکی را مشاهده کنید که فضای ذخیرهسازی دستگاه شما تمام میشود.

درمان یا حذف کامل عفونت های ویروس کامپیوتری، درست مانند بستگان بیولوژیکی آنها، دشوار است. همیشه این احتمال وجود دارد که وقتی میخواهید یک ویروس را حذف کنید، برنامه خودش را در یک فایل تمیز کپی کرده و غیرفعال شود – رفتاری که به عنوان ماندگاری فایل شناخته میشود. در بسیاری از موارد، موثرترین راه برای مقابله با ویروس کامپیوتری، پاک کردن درایو آلوده، بازگرداندن دستگاه به تنظیمات کارخانه یا حتی نصب مجدد سیستم عامل است.

در آینده، همچنین باید مطمئن شوید که دوباره آلوده نمی شوید. اشتراک گذاری هارد دیسک ها را محدود کنید، درایوهای ناشناس را به رایانه خود وصل نکنید و از دانلود فایل ها از منابع نامعتبر خودداری کنید.

اگر رایانه ویندوزی دارید، تنظیمات پخش خودکار خود را برای دستگاههای بلوتوث، سیدی و دستگاههای USB متصل شده در نظر بگیرید. در ویندوز 11، میتوانید این کار را با رفتن به تنظیمات > بلوتوث و دستگاهها > پخش خودکار > غیرفعال کردن انجام دهید. به این ترتیب، هنگامی که شخصی یک دیسک را شکاف می دهد یا یک درایو را به رایانه شما وصل می کند، به طور ناخواسته فایل های آلوده را کپی نمی کنید.

کرم ها از خودشان کپی می کنند

برخلاف ویروس های کامپیوتری، کرم ها فایل های موجود را آلوده نمی کنند. در عوض، آنها از خود کپی می کنند و بین رایانه ها در شبکه های عمومی و خصوصی پخش می شوند. به طور کلی، کرمها رایانهها را از طریق آسیبپذیریهای وصلهنشده آلوده میکنند، اما میتوانند از تنظیمات امنیتی نادرست یا رمزهای عبور به خطر افتاده نیز سوءاستفاده کنند.

هنگامی که در یک سیستم قرار می گیرند، کرم های کامپیوتری اغلب به صورت آنلاین از طریق ایمیل پخش می شوند. به عنوان مثال، کرمهای ایمیل خود به خود تکرار میکنند و کپیهایی از خود را برای هر مخاطبی در دفترچه آدرس رایانه آلوده ارسال میکنند. سپس گیرندگان یک ایمیل با پیوست یا پیوند از یک منبع قابل اعتماد دریافت می کنند. هنگامی که گیرنده پیوست یا لینک آلوده را باز می کند، بدافزار بار خود را اجرا می کند و چرخه تکرار می شود. علاوه بر ایمیل، کرمها میتوانند از طریق رسانههای اجتماعی، فضای ذخیرهسازی ابری، پورتهای شبکه، درایوهای قابل جابجایی و پروتکلهای اشتراکگذاری فایل نیز پخش شوند.

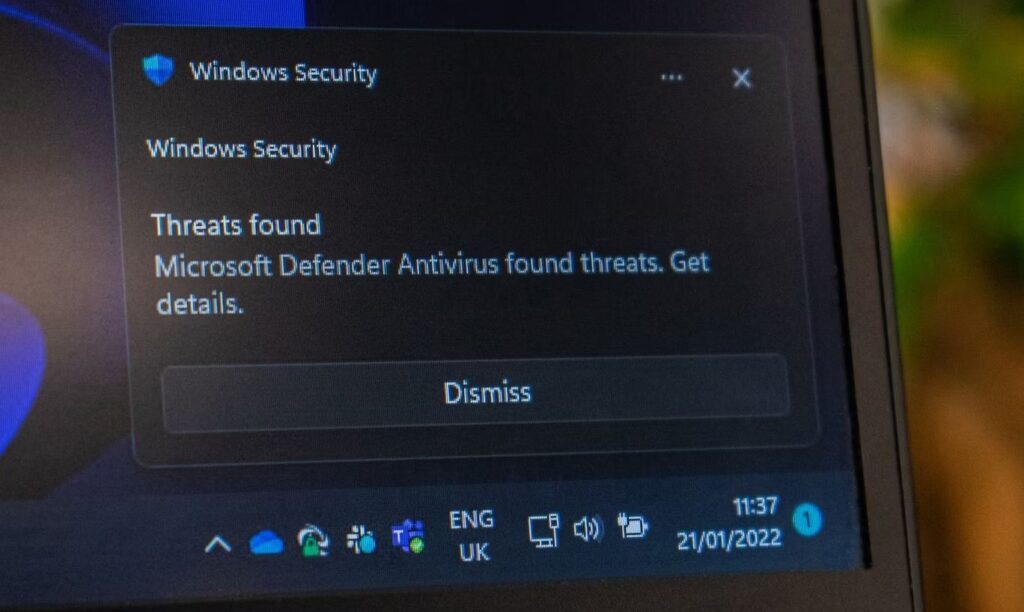

مانند ویروس ها، مقابله با کرم ها دشوار است، بنابراین بهتر است در وهله اول از عفونت جلوگیری کنید. Microsoft Defender را روشن کنید، از اشتراکگذاری درایوهای USB خودداری کنید، بهروزرسانیهای نرمافزار را مرتب نصب کنید و پیوستهای ایمیل را قبل از باز کردن آنها اسکن کنید. از استفاده از ایمیل خصوصی خود برای ثبت نام در خبرنامه در وب سایت های ناامن خودداری کنید و ایمیل های ارسال کنندگان ناشناس یا نامعتبر را باز نکنید.

تروجان ها به عنوان هدیه مبدل (تغییر می کنند) می شوند

تروجان ها بدافزارهایی هستند که به عنوان نرم افزارهای قانونی پنهان شده اند و با ظهور دزدی دریایی دیجیتال رایج شده اند. هنگامی که یک تروجان را دانلود و نصب می کنید، همانطور که انتظار دارید (حداقل در ابتدا) کار می کند. اما در همان زمان، تروجان بار خود را اجرا می کند. یک تروجان دسترسی از راه دور ممکن است یک درب پشتی را به رایانه شما باز کند یا بدافزار اضافی را در پس زمینه دانلود کند. این بدافزار همچنین میتواند رمزهای عبور شما را به صورت مخفیانه جمعآوری کند، ضربههای کلید را ثبت کند و اطلاعات حساس را برای هکرها ارسال کند.

برخلاف ویروسها و کرمهای کامپیوتری، تروجانها به کاربران نیاز دارند تا به صورت دستی و ناخواسته آنها را اجرا کنند. آنها همچنین خود را به طور مستقل کپی نمی کنند و منتشر نمی کنند. با این حال، این بدان معنا نیست که باید آنها را ساده نگیرید، به خصوص اگر رسانه ها و نرم افزارهای غیرقانونی را دانلود کنید. به عنوان یک قاعده کلی، قبل از باز کردن فایل ها با آنتی ویروس اسکن کنید تا تروجان ها را شناسایی و حذف کنید.

سایر تهدیدات بدافزاری که باید درباره آنها بدانید

ویروس ها، کرم ها و تروجان ها به دلیل گستردگی تهدیدشان مورد توجه قرار می گیرند. ویروس ها و کرم های مزاحم می توانند زیرساخت دیجیتال منطقه ای را در عرض چند دقیقه فلج کنند. تروجان ها می توانند رایانه ها را به عنوان سرورهای کثیف برای محتوای غیرقانونی کنترل کنند و به طور بالقوه شما را در مشکلات قانونی قرار دهند. با این حال بدافزار کمتر شناخته شده ای که زیر رادار پرواز می کند می تواند به همان اندازه خطرناک باشد.

Scareware از ترس استفاده کنید

Scareware که به عنوان جنایتافزار نیز شناخته میشود، نوعی بدافزار است که از تاکتیکهای ایجاد ترس یا مهندسی اجتماعی برای گرفتن قربانی استفاده میکند. موارد رایج به صورت تبلیغات آنتی ویروس جعلی، هشدارهای ذخیره سازی کم تلفن، یا پیشنهادهایی برای بهینه سازی سلامت باتری شما هنگام بازدید از یک صفحه وب ظاهر می شوند. اگر هشدار را باور کنید و برنامه جعلی را دانلود کنید، یک اسکن دقیق و جعلی انجام می دهد و به شما اطلاع می دهد که مشکلی در دستگاه شما وجود دارد. سپس شما را وادار به پرداخت برای دسترسی کامل می کنند، که ترفندی برای جمع آوری اطلاعات کارت اعتباری شما است.

جاسوس افزار از شما جاسوسی می کند

نرمافزارهای جاسوسی شامل همه چیز میشود، از «کیلوگرها» که ضربات کلید شما را ثبت میکنند تا جزئیات بانکی شما را به سرقت ببرند تا برنامههای تبلیغاتی که بر فعالیت مرور وب شما نظارت میکنند. نرم افزارهای جاسوسی پیشرفته حتی می توانند بدون اطلاع شما به میکروفون و دوربین شما دسترسی داشته باشند.

نرم افزارهای جاسوسی عموماً برای کسب درآمد برای سازندگان خود از طریق جمع آوری داده ها یا انجام باج گیری با استفاده از فایل های حساس دزدیده شده از دستگاه قربانی طراحی شده اند.

باج افزار قفل و اخاذی می کند

این نوع بدافزار برای اخاذی ساخته شده است. هنگامی که آنها یک کامپیوتر یا شبکه را آلوده می کنند، فایل ها را رمزگذاری می کنند و کاربران را قفل می کنند. سپس برنامه پیامی را نشان می دهد که در ازای کلید باز کردن قفل، باج می خواهد.

باج افزار معمولاً برای حملات هدفمند به قربانیانی که احتمالاً باج را پرداخت می کنند، مانند بیمارستان ها، مدارس، دولت های محلی و مشاغل استفاده می شود. این نهادها اهداف خوبی دارند زیرا چنین حوادثی اغلب خبرساز میشوند و فشار بیشتری را بر قربانیان وارد میکنند تا قبل از از دست دادن اعتماد مشتریان، وضعیت را اصلاح کنند. علاوه بر این، این قربانیان دادههای زیادی را مدیریت میکنند و ممکن است هنوز از آخرین نسخه از هر فایل نسخه پشتیبان تهیه نکرده باشند.

بیشتر بدافزارها چاقوهای جیبی (Pocket Knives) هستند

بیشتر بدافزارهایی که میبینید یا درباره آنها میشنوید، ترکیبی از انواع بدافزارهای ذکر شده هستند. یک تروجان می تواند یک ویروس یا کرم را در محموله خود حمل کند و بالعکس. برای مثال، CryptoLocker یک کرم و باجافزار است: از طریق ایمیل پخش میشود و فایلها را روی رایانه آلوده رمزگذاری میکند تا زمانی که مالک برای یک کلید رمزگشایی پرداخت کند. ممکن است نام Sality را نیز شنیده باشید، یک بدافزار پیچیده با ویژگی های ویروس، تروجان و کرم. فایلهای ویندوز را با نامهای پسوند .exe یا .scr آلوده میکند، کپی میکند و کپیهایی از خود را از دفترچه آدرس قربانی ارسال میکند.

نکته مثبت، از آنجایی که اکثر بدافزارها مانند یک چاقوی جیبی کار می کنند، می توانید با اقدامات مشابه امنیت سایبری از عفونت جلوگیری کنید. برای شروع، مطمئن شوید که سیستم عامل شما همیشه به روز است. به این ترتیب، آخرین وصلهای را دریافت میکنید که آسیبپذیریها را قبل از سوءاستفاده مهاجمان میبندد. علاوه بر این، شما باید یک آنتی ویروس در دستگاه خود داشته باشید. اگر از لپتاپ ویندوزی استفاده میکنید، نیازی به دانلود یا خرج کردن آن ندارید. میتوانید از Microsoft Defender برای محافظت از رایانه شخصی خود استفاده کنید.

جلوگیری از بدافزارها آسانتر از حذف آنهاست

باج افزار بسیار زیاد است، ویروس ها فایل ها را بی فایده می کنند و کرم ها به سختی پاک می شوند. با توجه به اینکه بدافزار چقدر می تواند دردسرساز باشد، توصیه می کنیم در وهله اول از آنها اجتناب کنید. با تماشای نحوه ورود فایل ها به رایانه خود، آنلاین یا آفلاین، شروع کنید. همچنین باید بهترین شیوه های امنیت سایبری را دنبال کنید.